Hue 访问 Hadoop 权限问题

Hue 访问 Hadoop 权限问题

# 一、问题现象:Hue 访问 HDFS 返回 403

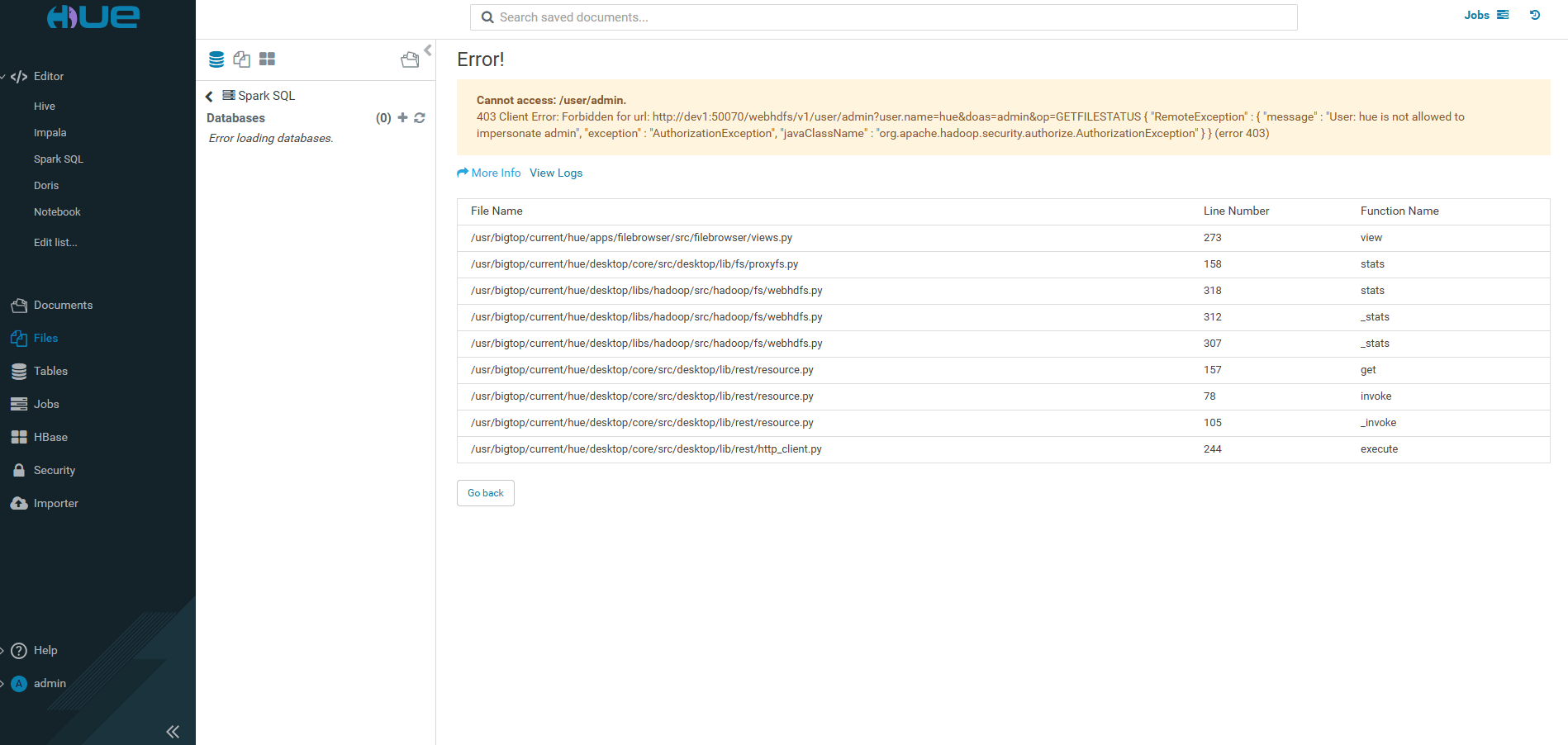

在 Ambari + Bigtop 环境中完成 Hue 安装后,访问 Hue 的 HDFS 文件浏览器,页面直接报错。

页面表现如下:

进一步查看 WebHDFS 请求返回的错误信息:

403 Client Error: Forbidden for url:

http://dev1:50070/webhdfs/v1/user/admin?user.name=hue&doas=admin&op=GETFILESTATUS

{

"RemoteException" : {

"message" : "User: hue is not allowed to impersonate admin",

"exception" : "AuthorizationException",

"javaClassName" : "org.apache.hadoop.security.authorize.AuthorizationException"

}

}

1

2

3

4

5

6

7

8

9

10

2

3

4

5

6

7

8

9

10

关键信息

User: hue is not allowed to impersonate admin

# 二、请求解读:WebHDFS doAs 代理机制

从请求 URL 可以明确看到两个关键参数:

user.name=hue

doas=admin

1

2

2

参数含义

- Hue 服务进程以 hue 用户运行

- 请求 HDFS 时,通过

doas参数尝试 代理为 admin 用户 - 实际触发的是 WebHDFS 的 impersonation(代理用户)机制

在 Hadoop 的安全模型中,代理访问默认是拒绝的,只有显式授权后才允许执行。

# 三、问题本质:Hadoop proxyuser 未授权

该异常并非 Hue 自身故障,而是 Hadoop 权限校验的正常行为。

判定依据

- ❌ 与 HDFS 目录权限无关

- ❌ 与是否启用 Kerberos 无直接关系

- ❌ 并非 Hue 服务异常

- ✅ 只要出现

impersonate+403,即可直接定位为 proxyuser 配置缺失

结论非常明确: HDFS 未允许 hue 用户代理 admin 用户执行操作。

# 四、解决方案:配置 Hadoop proxyuser

解决方式为标准的 Hadoop 配置流程:

在 core-site.xml 中显式授权 hue 的代理用户权限。

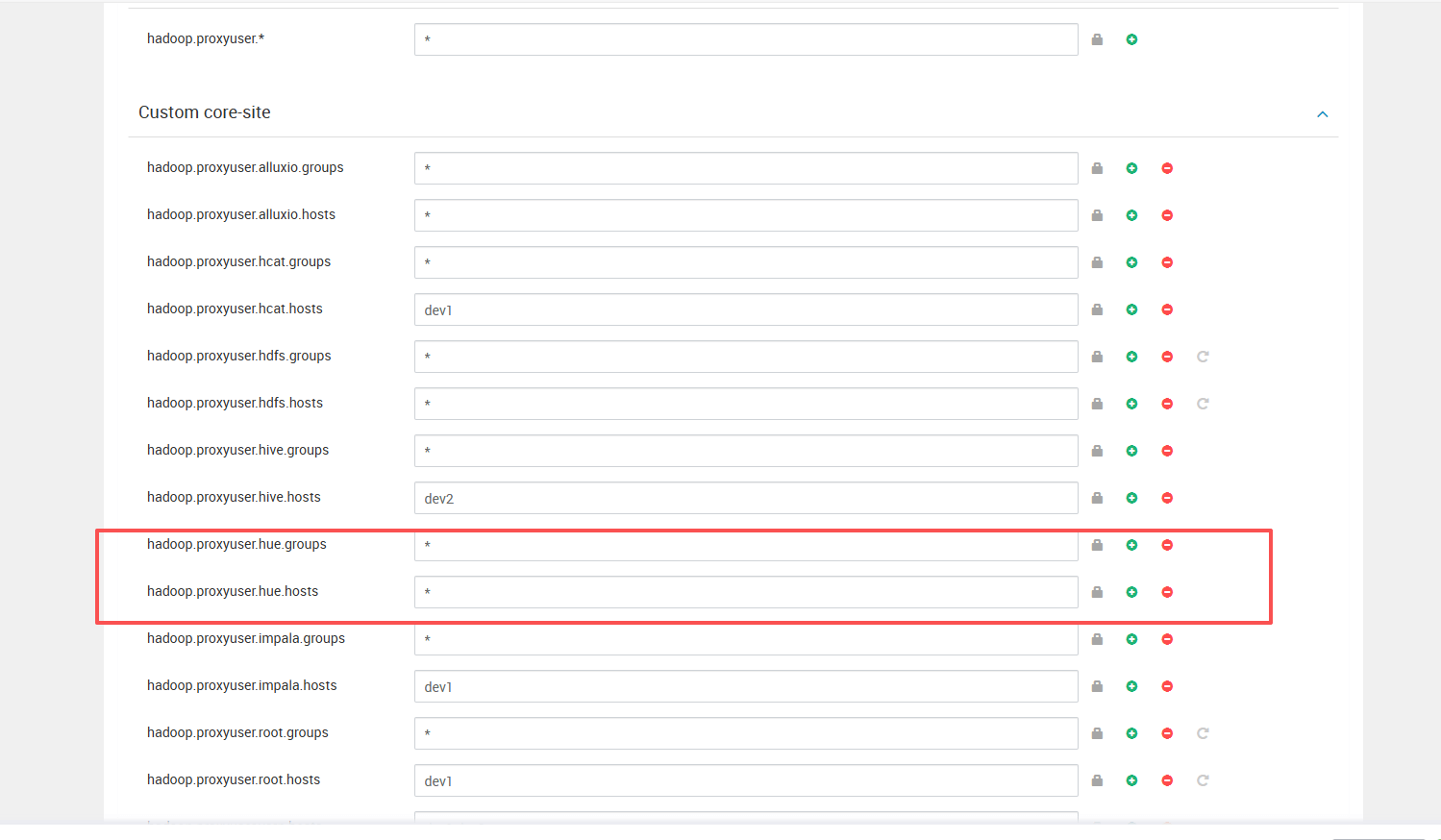

# 一、定位配置入口

在 Ambari 管理界面中进入:

HDFS → Configs → Advanced → Custom core-site

配置位置示意如下:

# 二、添加 hue 的代理用户配置

新增以下配置项:

hadoop.proxyuser.hue.groups=*

hadoop.proxyuser.hue.hosts=*

1

2

2

参数说明

| 配置项 | 作用 |

|---|---|

hadoop.proxyuser.hue.groups | 允许 hue 代理的用户组 |

hadoop.proxyuser.hue.hosts | 允许 hue 发起代理请求的主机 |

在测试或内部环境中,使用 * 表示不做限制,是最常见的配置方式。

# 五、配置生效条件:重启相关服务

注意

proxyuser 属于 Hadoop 核心安全配置,不支持热加载。

需要重启以下服务:

- HDFS(NameNode 必须)

- YARN

- HBase

- Hive

- Hue(建议)

如果未重启 NameNode,该配置不会生效。

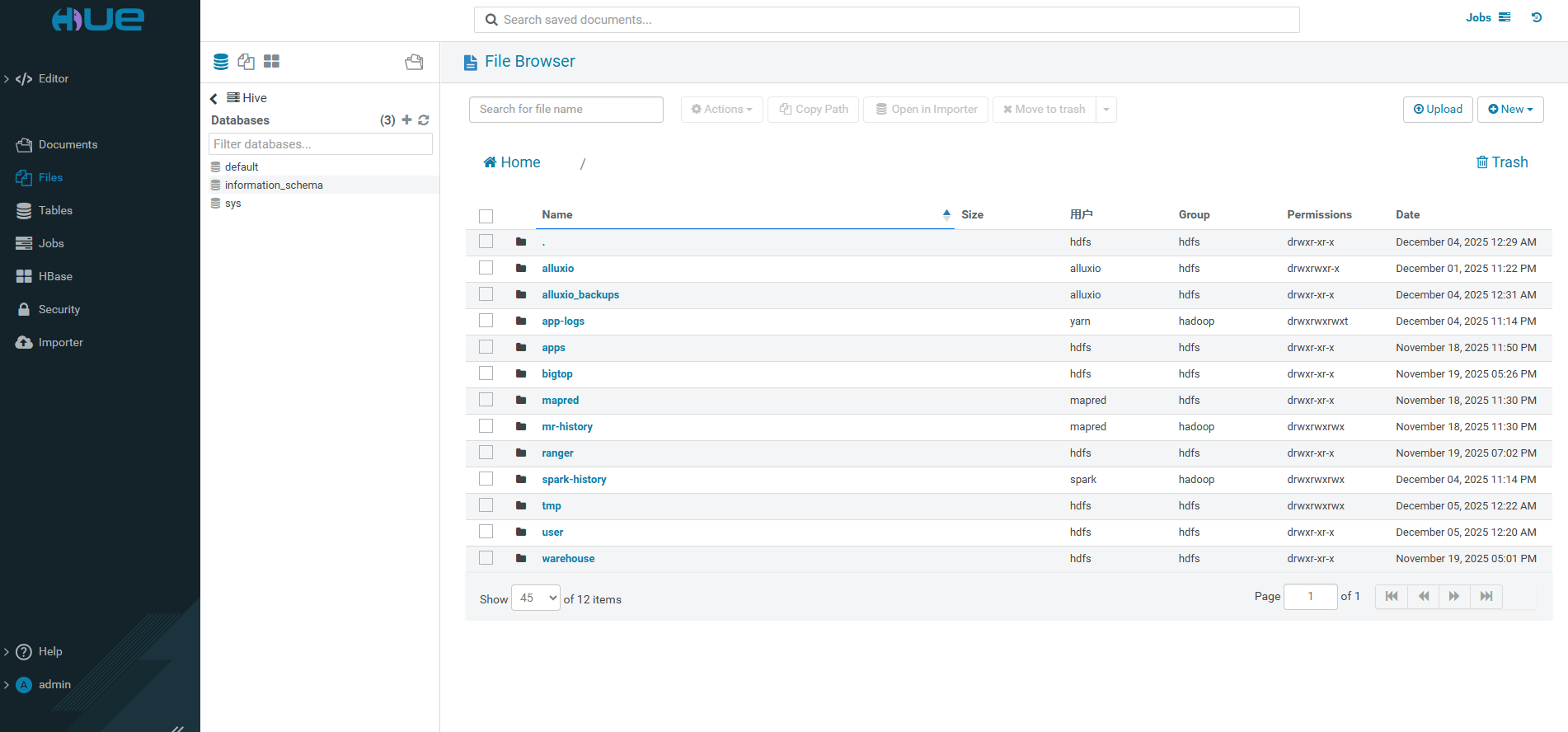

# 六、结果验证:访问恢复正常

配置完成并重启服务后,重新访问 Hue 的 HDFS 页面:

可以观察到:

- HDFS 目录可正常列出

- WebHDFS 请求不再返回 403

- Hue 与 HDFS 的访问链路恢复正常