[Step3]-Ambari 中开启 Kerberos 认证流程详解

[Step3]-Ambari 中开启 Kerberos 认证流程详解

需要 ttr-release 版本 >= 2.2.3

Ambari 3.0.0 + Free IPA 统一认证体系 支持 Kylin / Ubuntu / Rocky 等系统 本文示例环境:Kylin V10 SP3 x86,Realm = TEST.COM

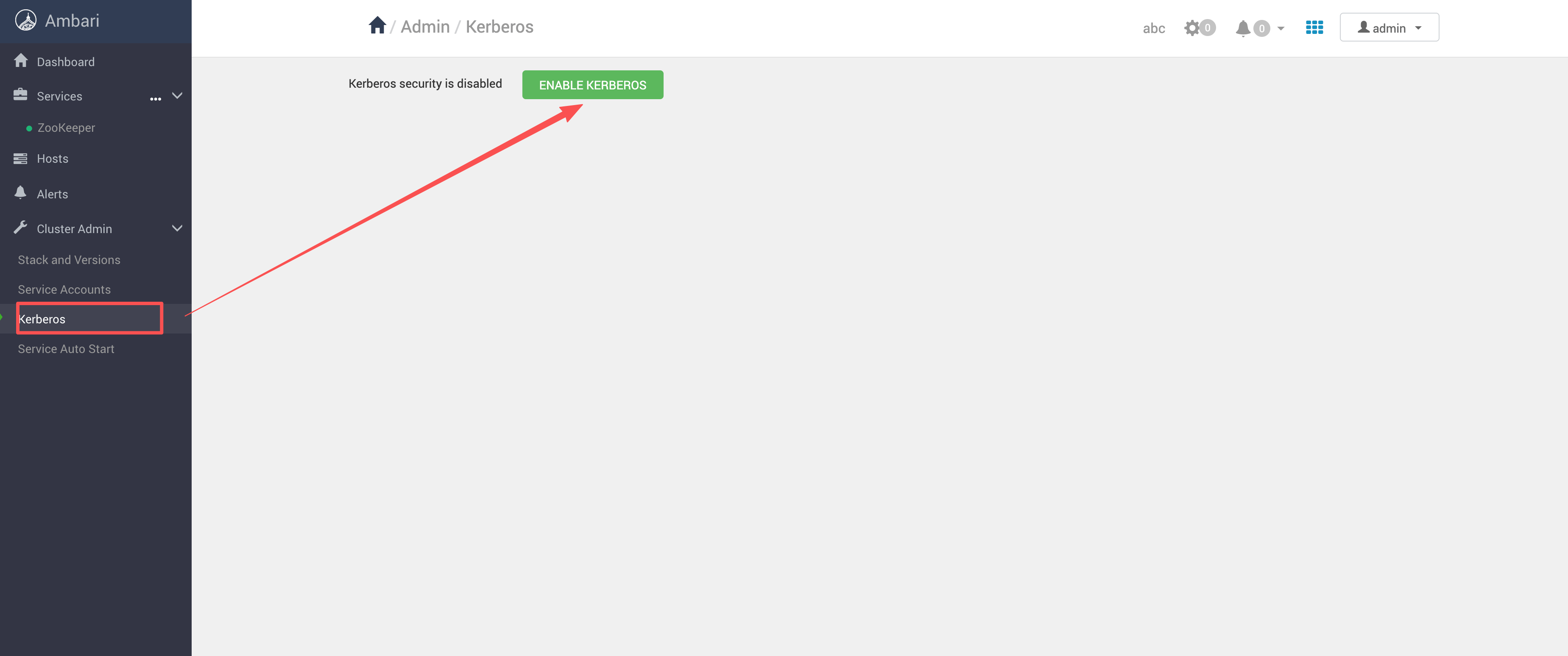

# 一、开启 Kerberos 向导入口与模式选择

在 Ambari 首页点击 Enable Kerberos,进入认证向导。

界面如下:

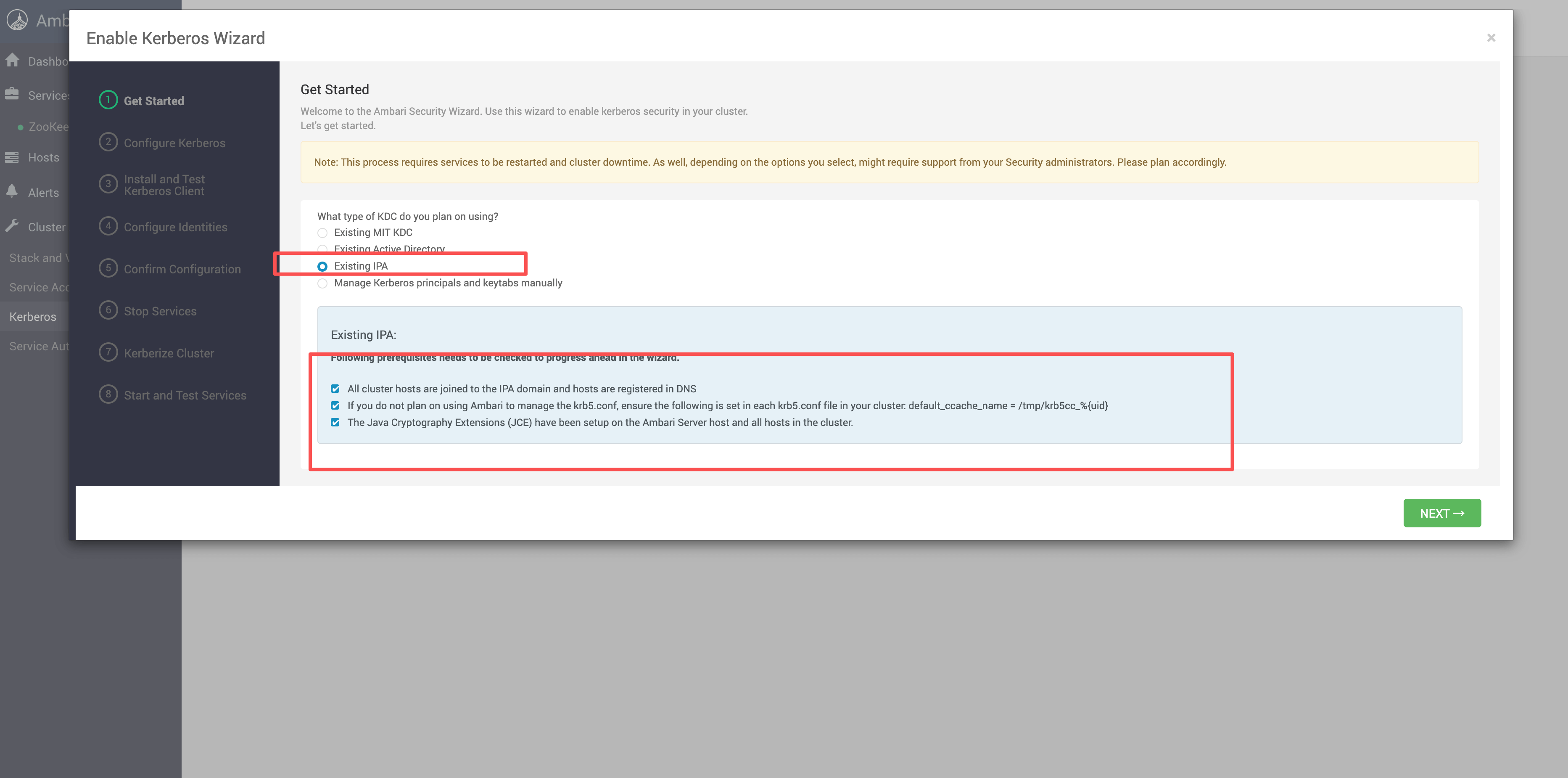

点击开启后弹出配置窗口:

# 1.1 选择 Existing IPA 模式

在认证方式中选择:

Existing IPA

原因:

- 已部署 FreeIPA

- Realm 已存在

- 不使用 MIT KDC 内置模式

# 1.2 勾选必要选项

下方三个选项全部勾选,然后点击 Next。

界面如下:

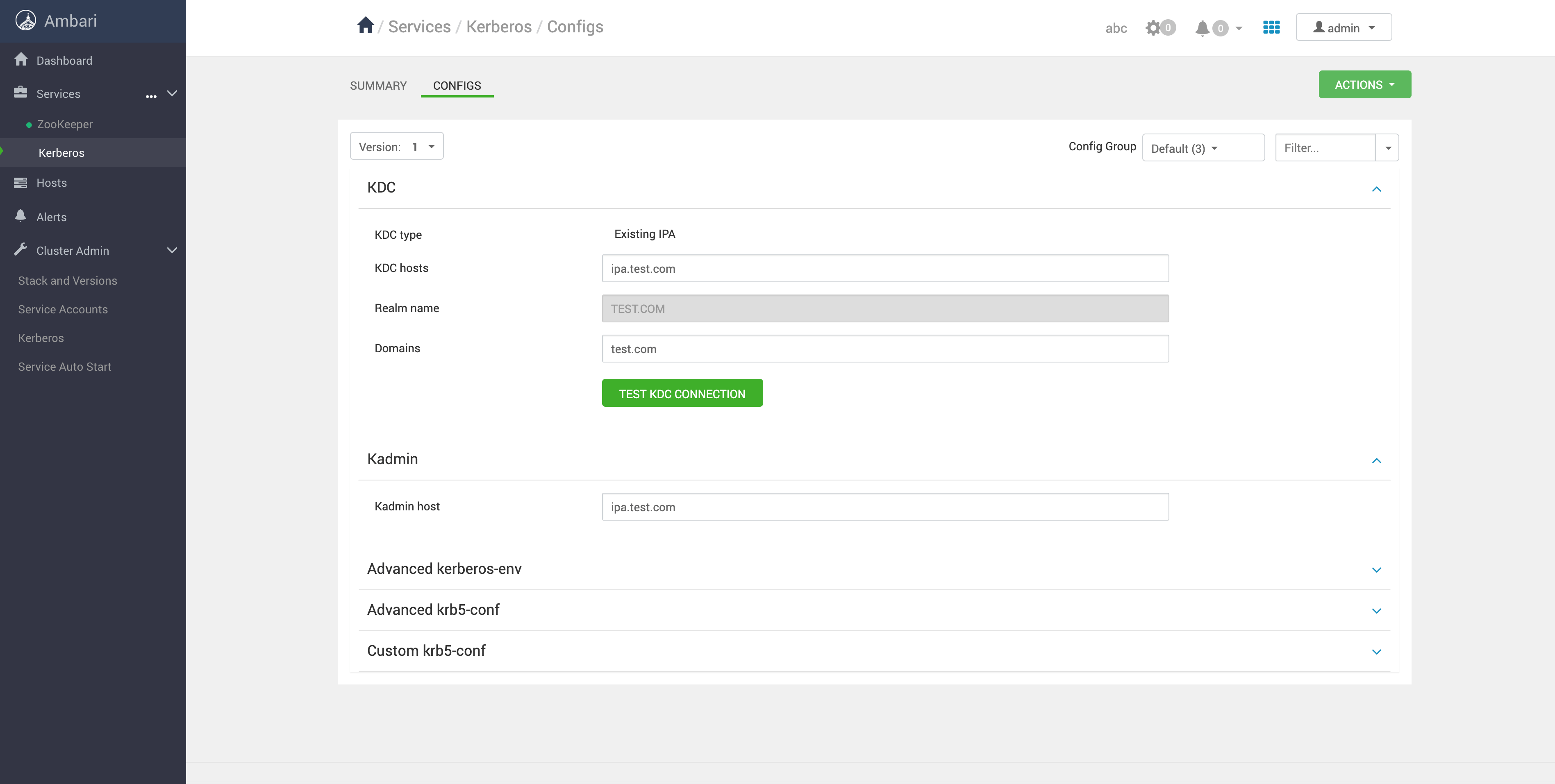

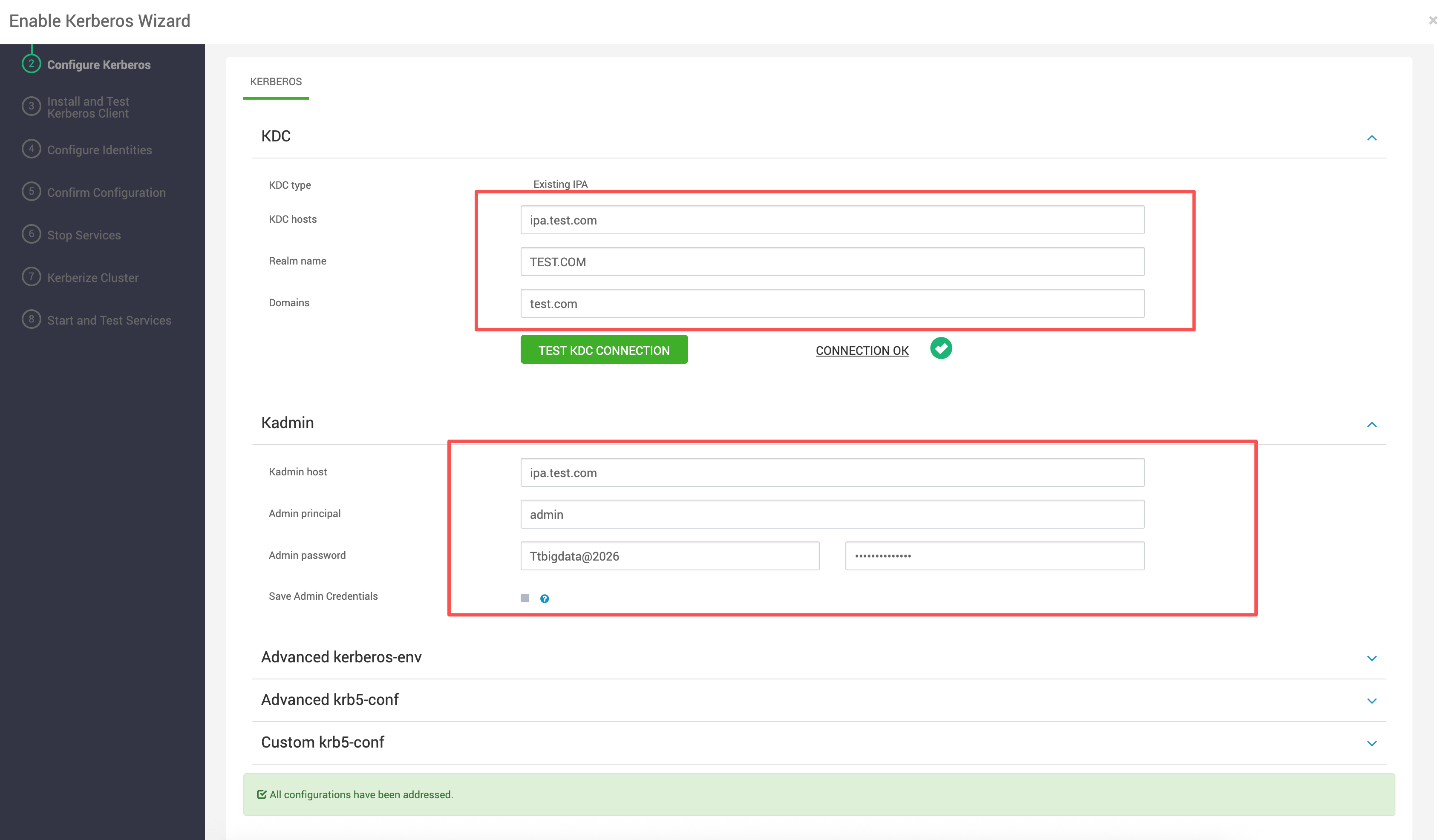

# 二、KDC 与 Realm 基础信息配置

该步骤决定后续是否能够顺利生成 principal 与 keytab。

# 2.1 核心参数填写规范

| 参数 | 填写内容 | 说明 |

|---|---|---|

| KDC Hosts | ipa.test.com | IPA 服务器地址 |

| Realm Name | TEST.COM | 必须全部大写 |

| Domains | test.com | 必填 |

注意

Realm 必须全大写,否则后续 principal 生成失败。 Domains 必须填写,否则流程无法继续。

# 2.2 Kadmin 配置

| 参数 | 填写内容 |

|---|---|

| Kadmin Host | ipa.test.com |

| Admin Principal | admin |

| Admin Password | Ttbigdata@2026 |

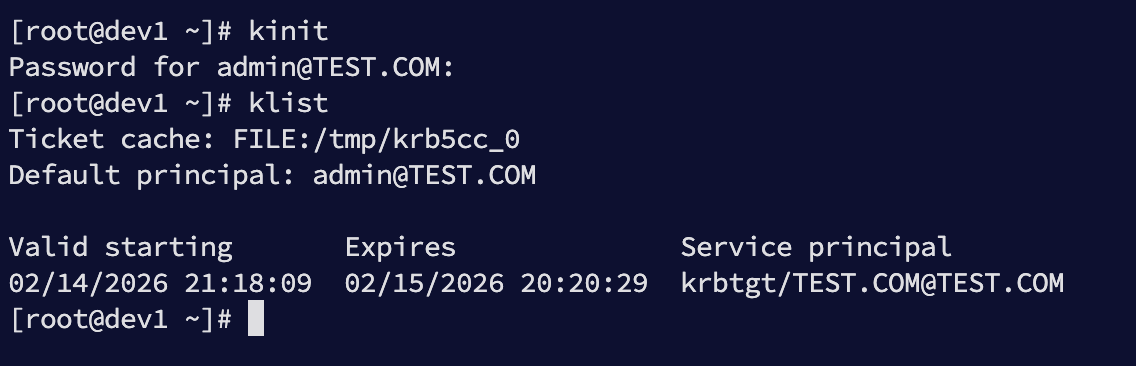

验证方式:

kinit admin

1

只要在任意节点执行 kinit admin 能成功获取票据,说明配置正确。

界面示例:

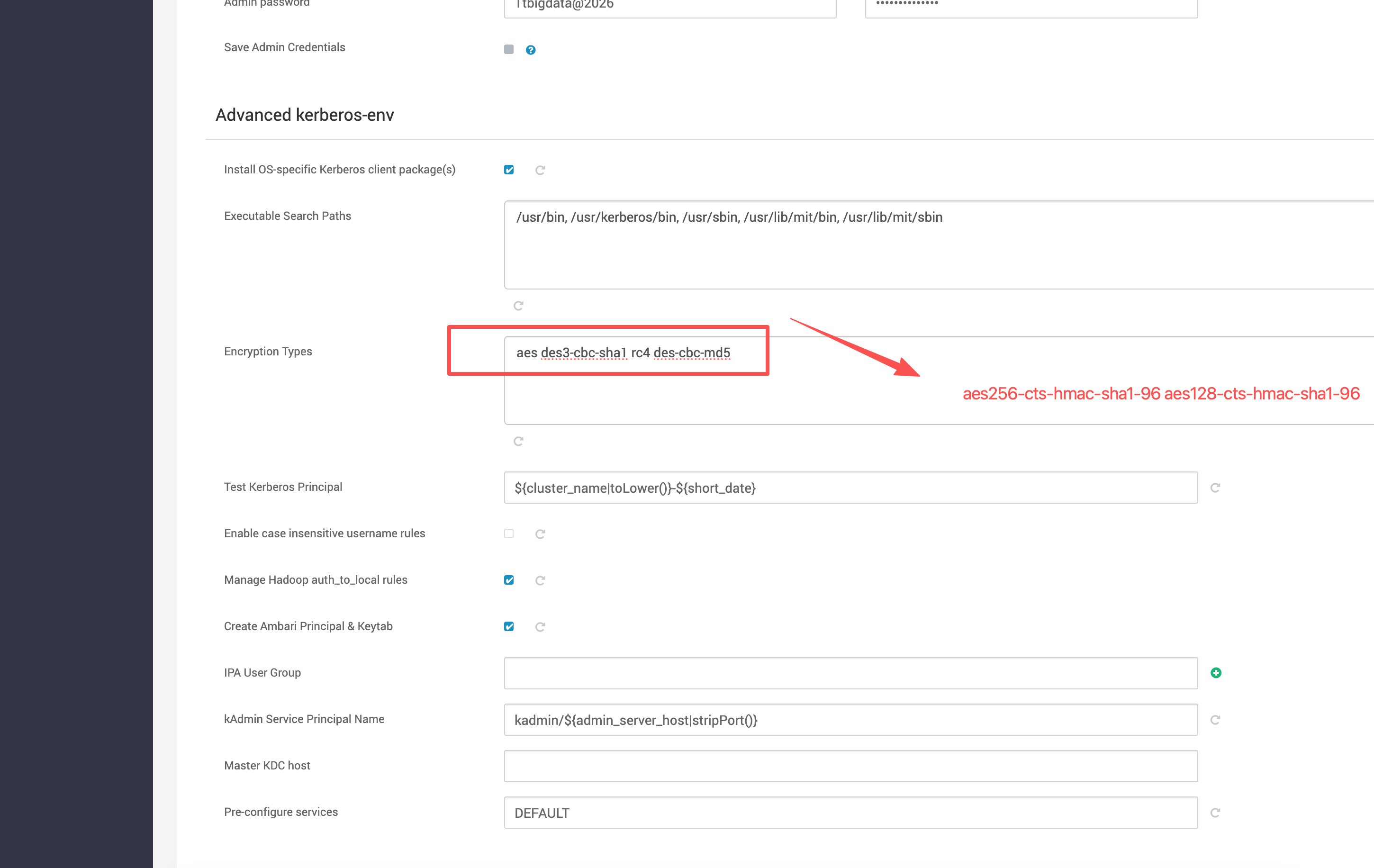

# 三、加密算法配置(Kylin V10 特别注意)

在 Kylin V10 环境下,必须明确指定加密算法,否则可能报错。

推荐填写:

aes256-cts-hmac-sha1-96 aes128-cts-hmac-sha1-96

1

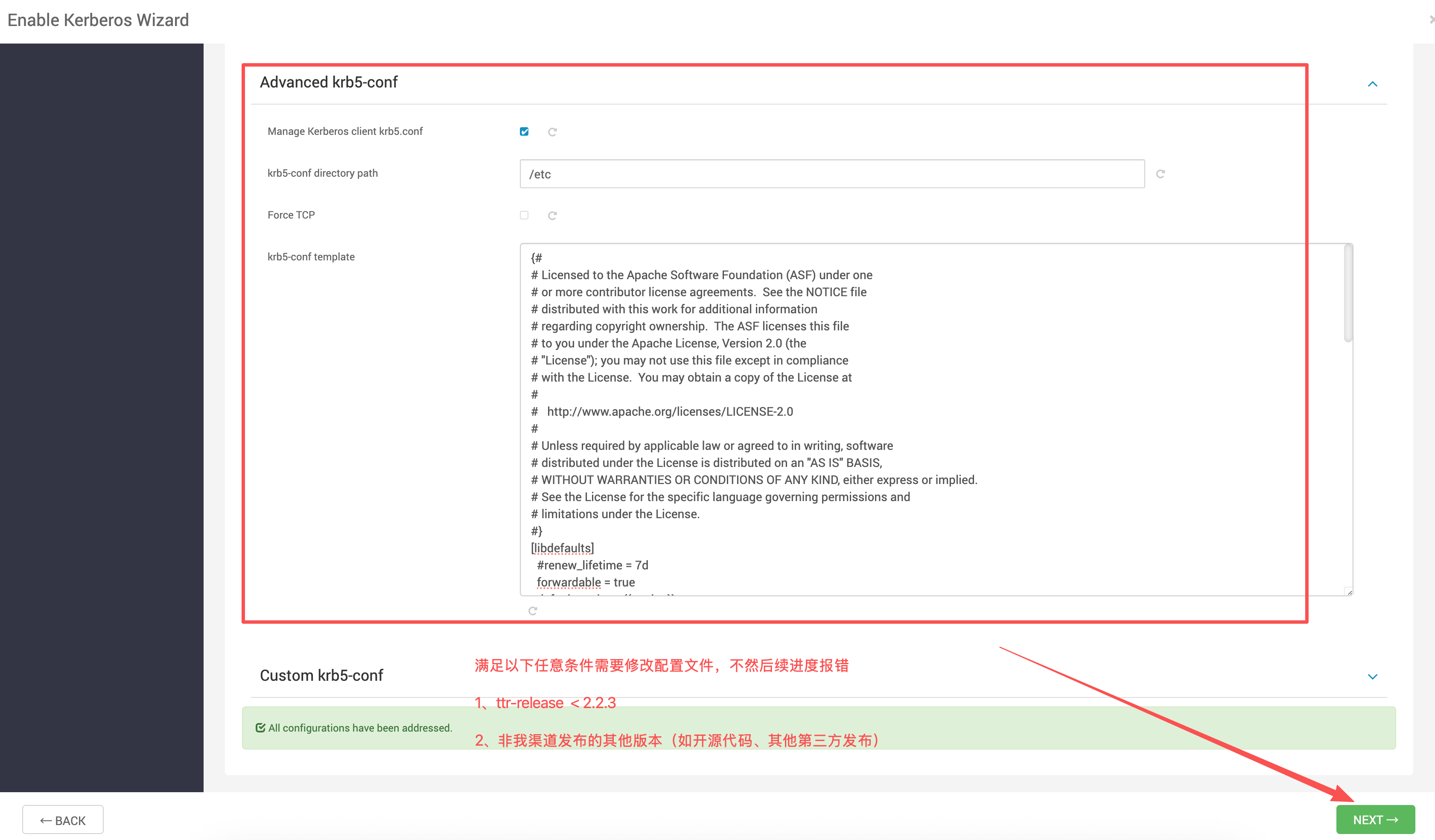

必须注意,满足任一条目都会导致后续流程报错终止。

- ttr-release 低于 2.2.3

- 官方Ambari开源代码(Github上)

- 其他组织个人发布的版本等

具体修改可参考:krb5-conf template调整

# 四、Kerberos 启用流程分阶段说明

点击 Next 后,进入执行阶段。

# 4.1 预检查阶段

系统自动校验:

- KDC 连通性

- Admin Principal 权限

- 组件状态

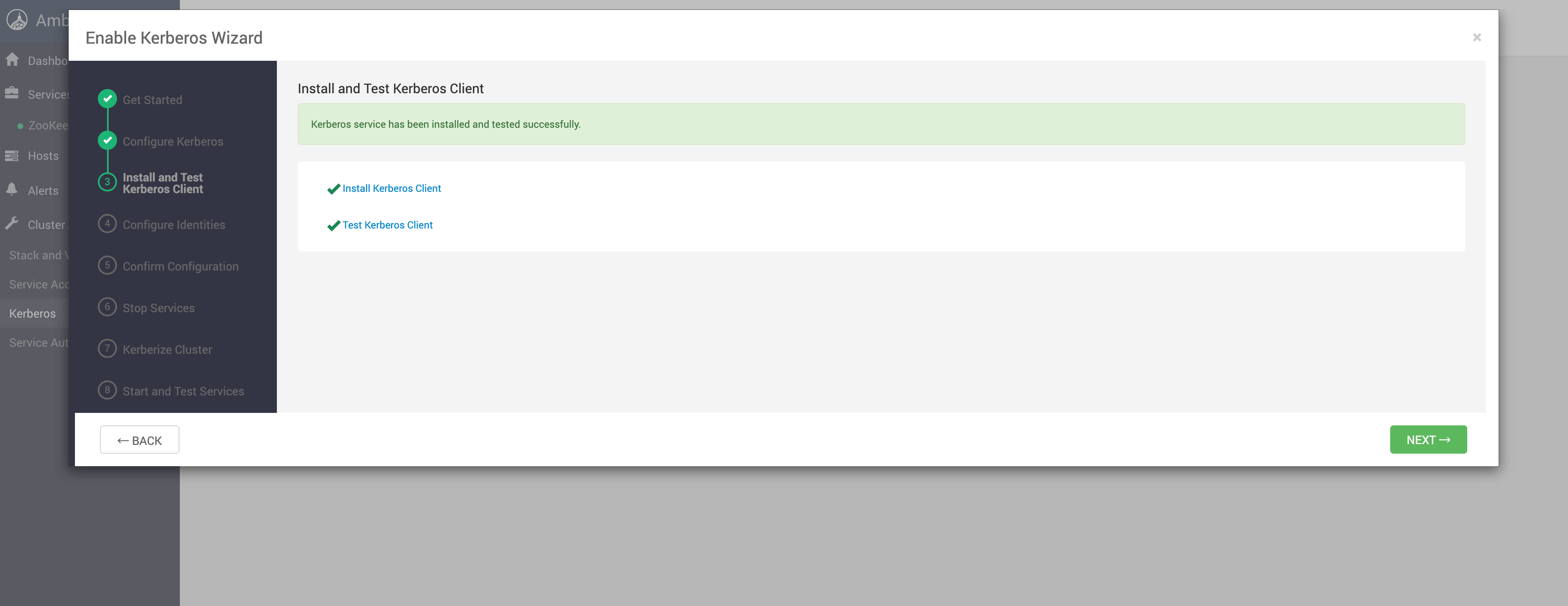

运行成功示例:

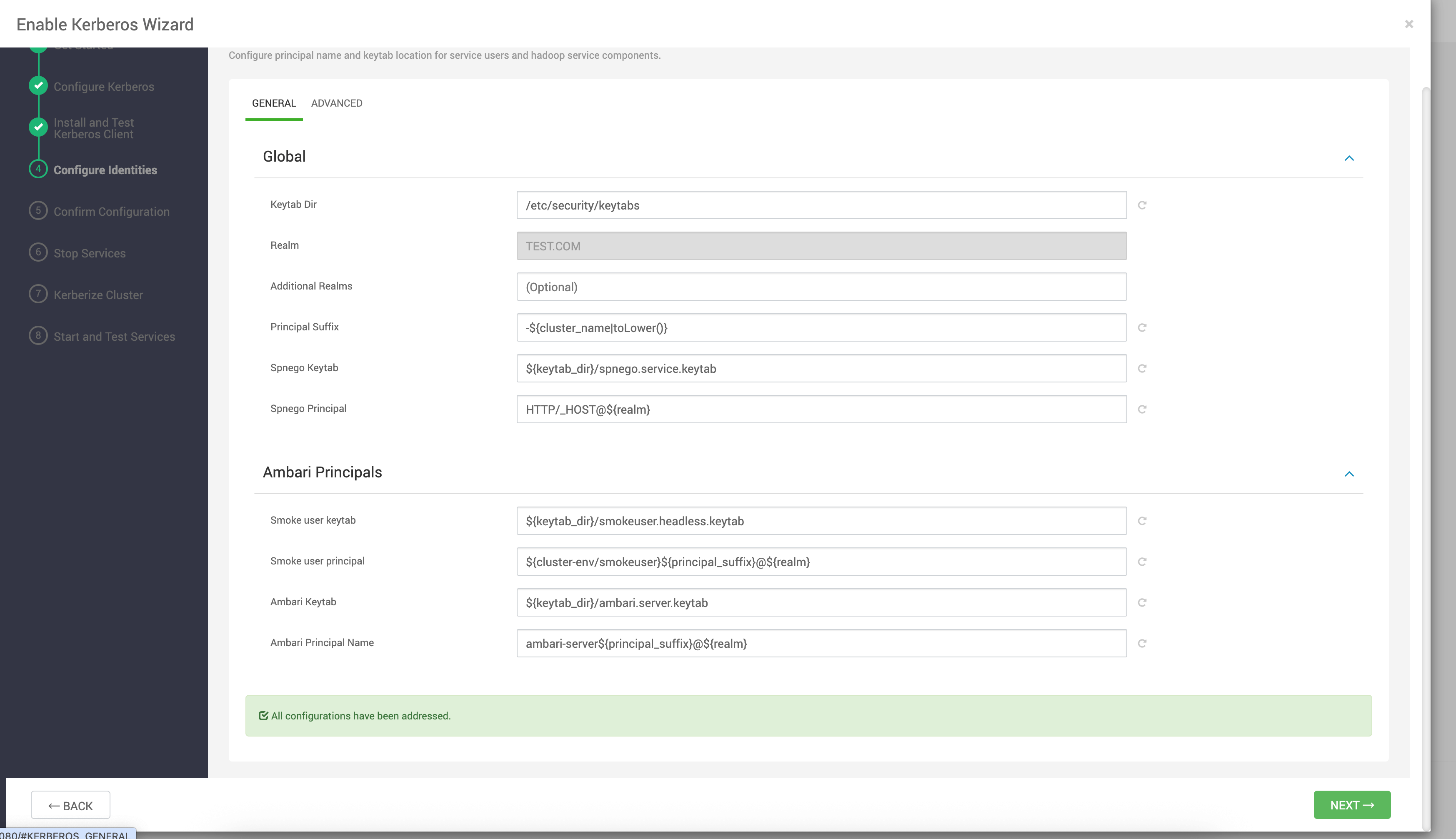

# 4.2 配置预览阶段

该步骤可查看 principal 生成列表。

界面如下:

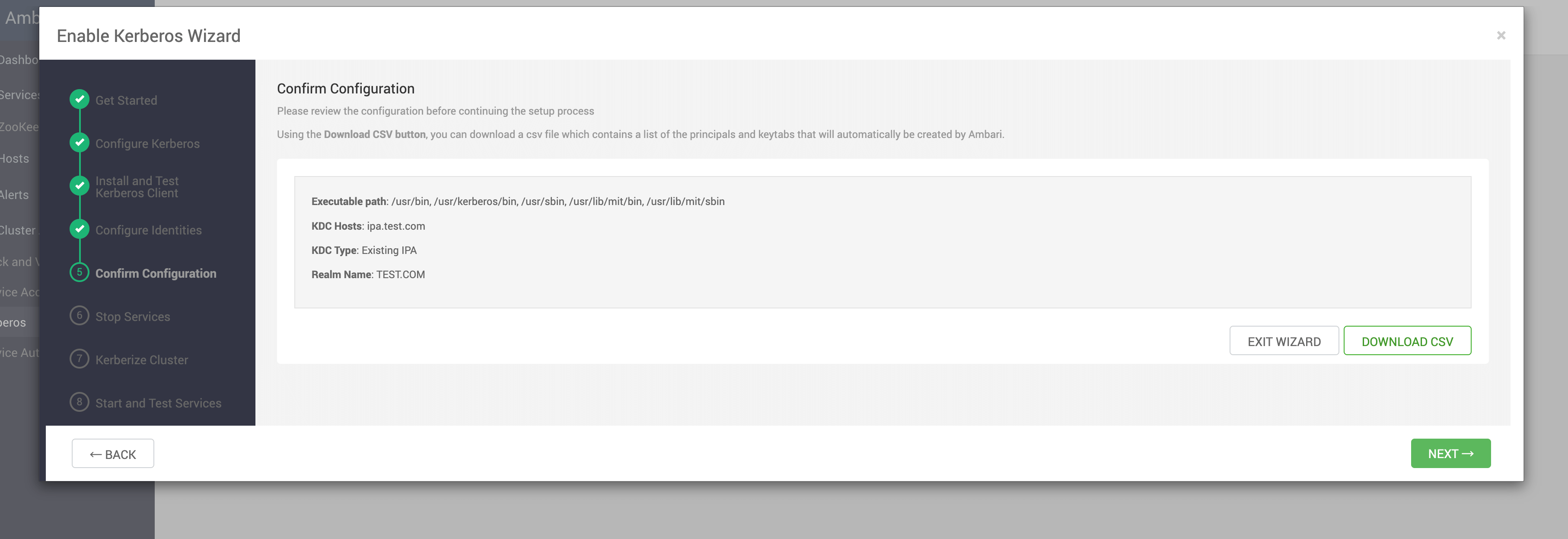

# 4.3 Keytab 列表下载阶段

可以下载 CSV 文件,也可跳过。

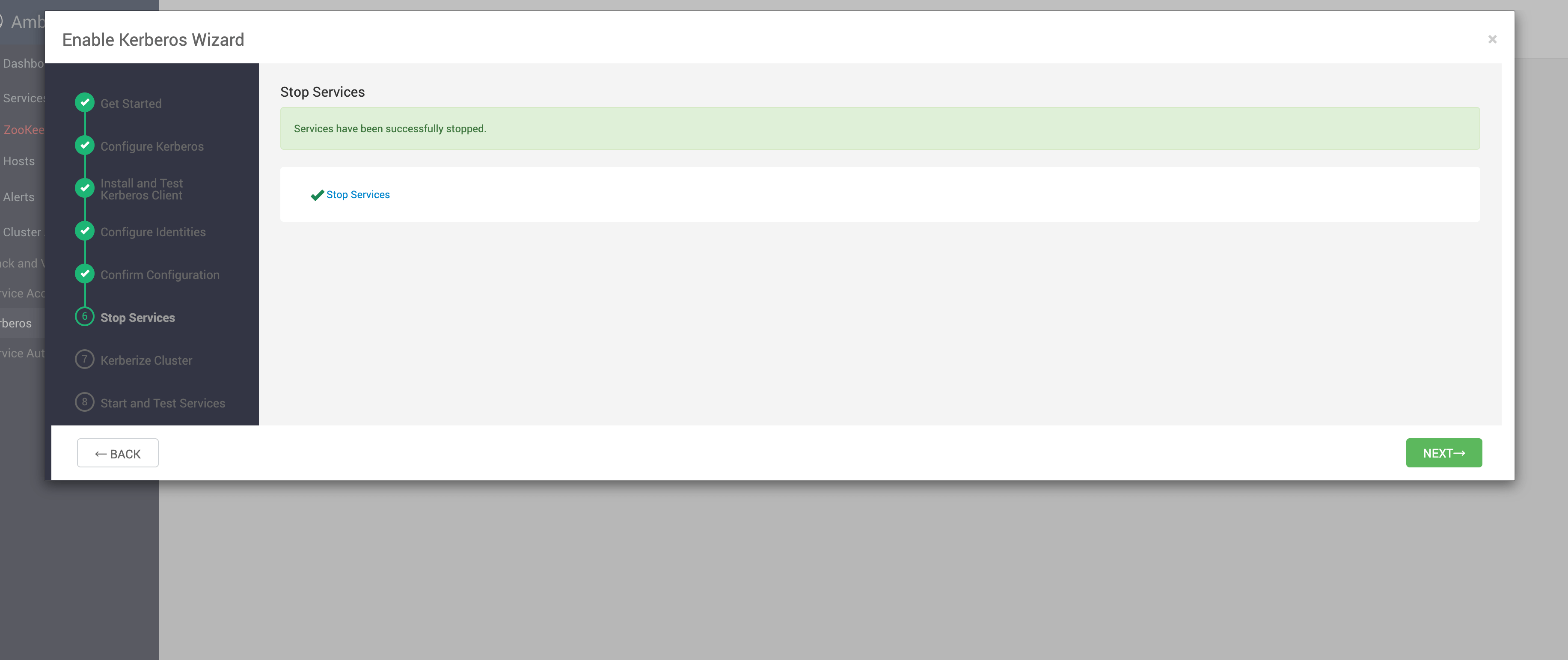

# 4.4 停止服务阶段

该步骤会停止当前集群组件。

速度取决于:

- 已安装组件数量

- 服务复杂度

- 是否使用定制版本

示例:

# 4.5 创建 Principal 与 Keytab

Ambari 将自动:

- 创建 service principal

- 分发 keytab

- 修改配置文件

- 设置权限

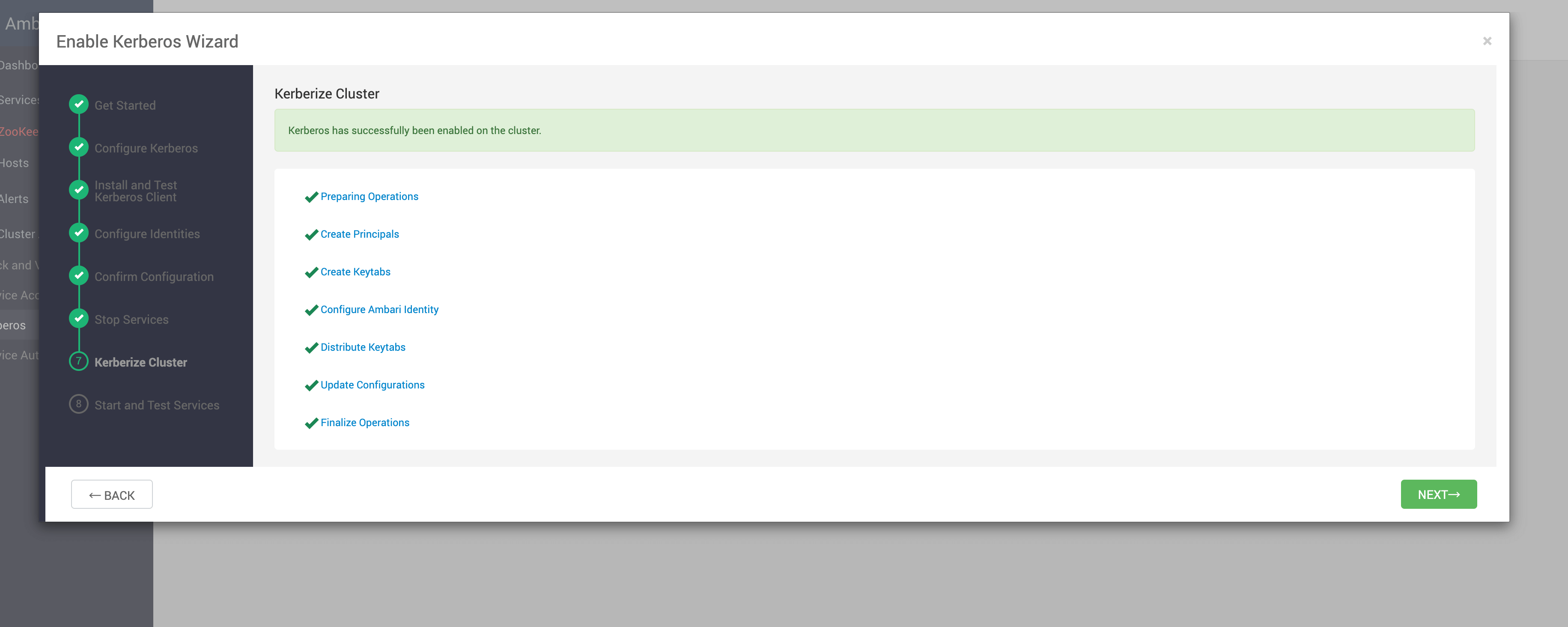

界面如下:

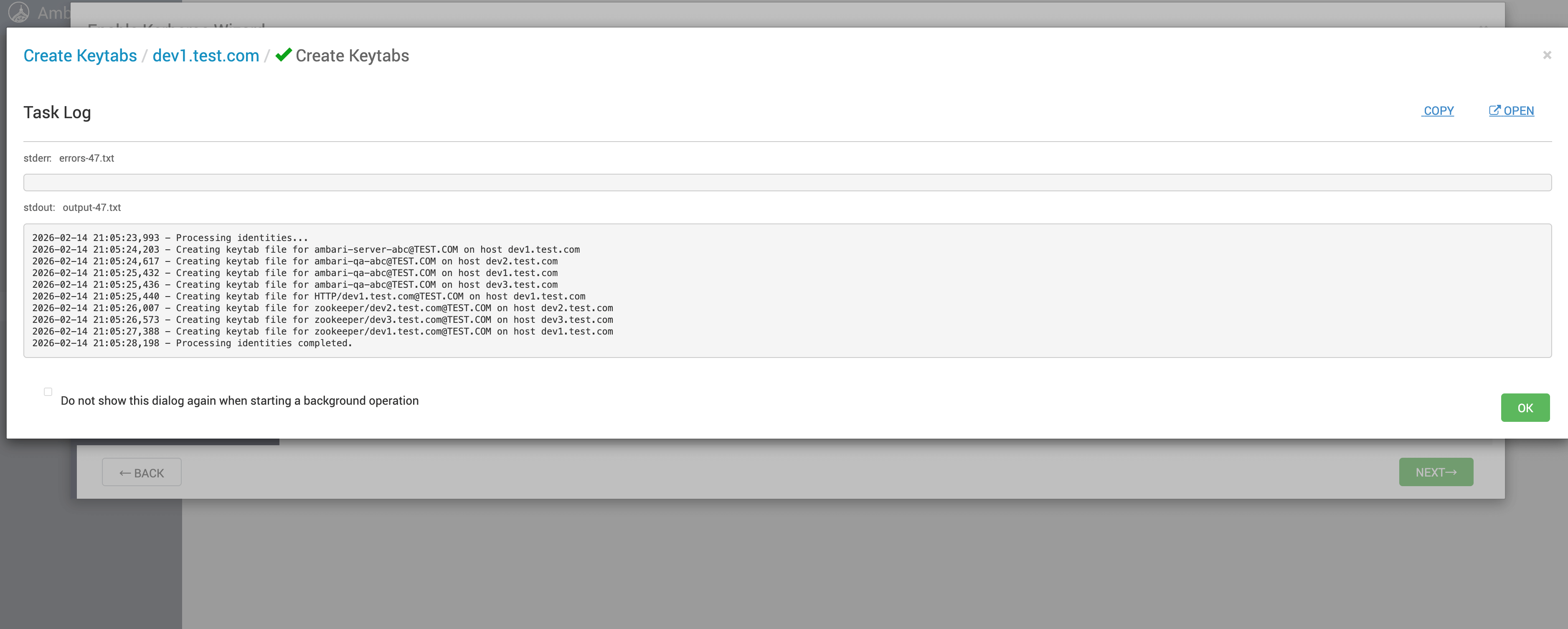

# 4.5.1 Keytab 创建示例

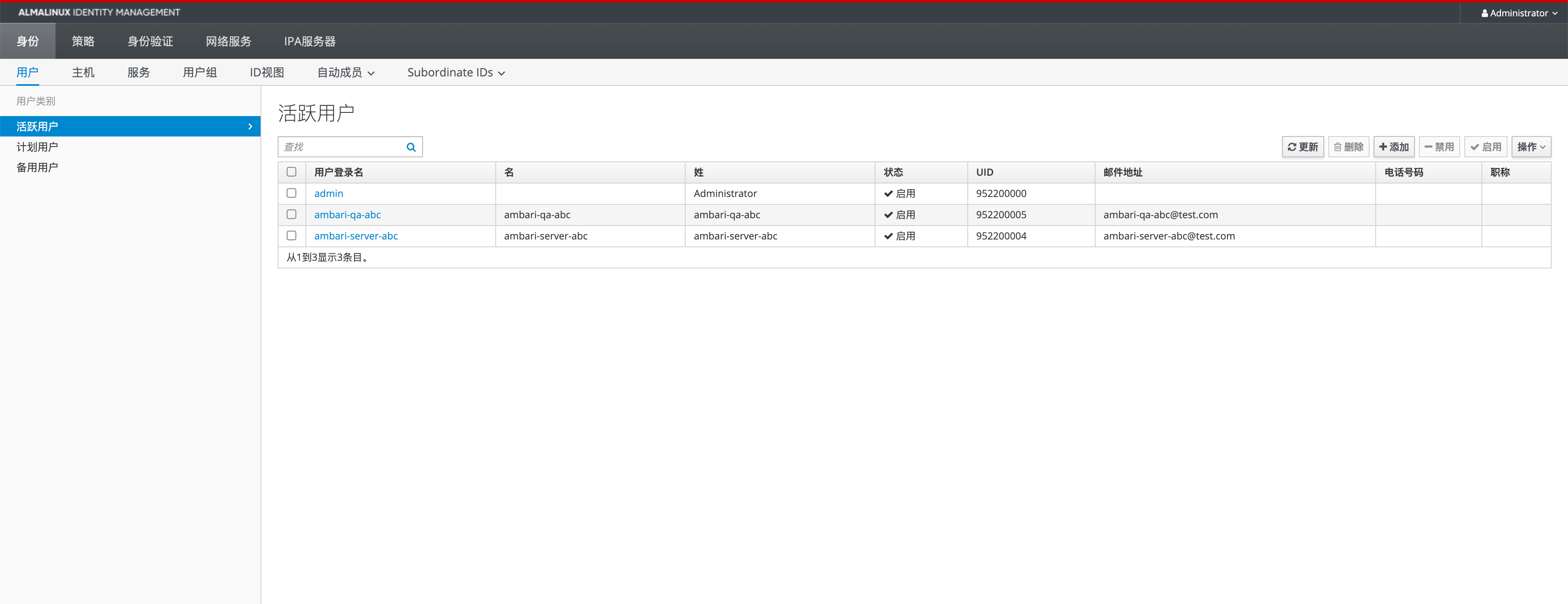

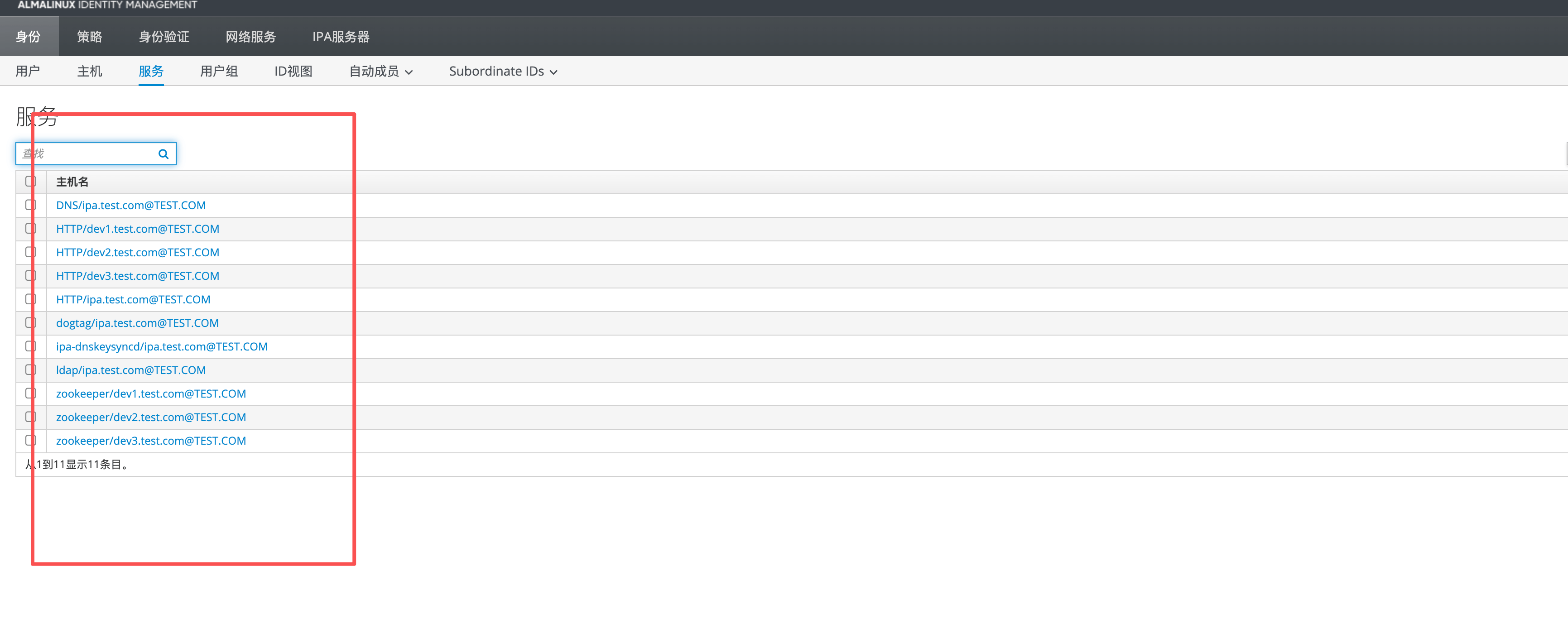

# 4.5.2 FreeIPA 中验证 principal

在 FreeIPA Web 控制台中可查看自动生成的 principal:

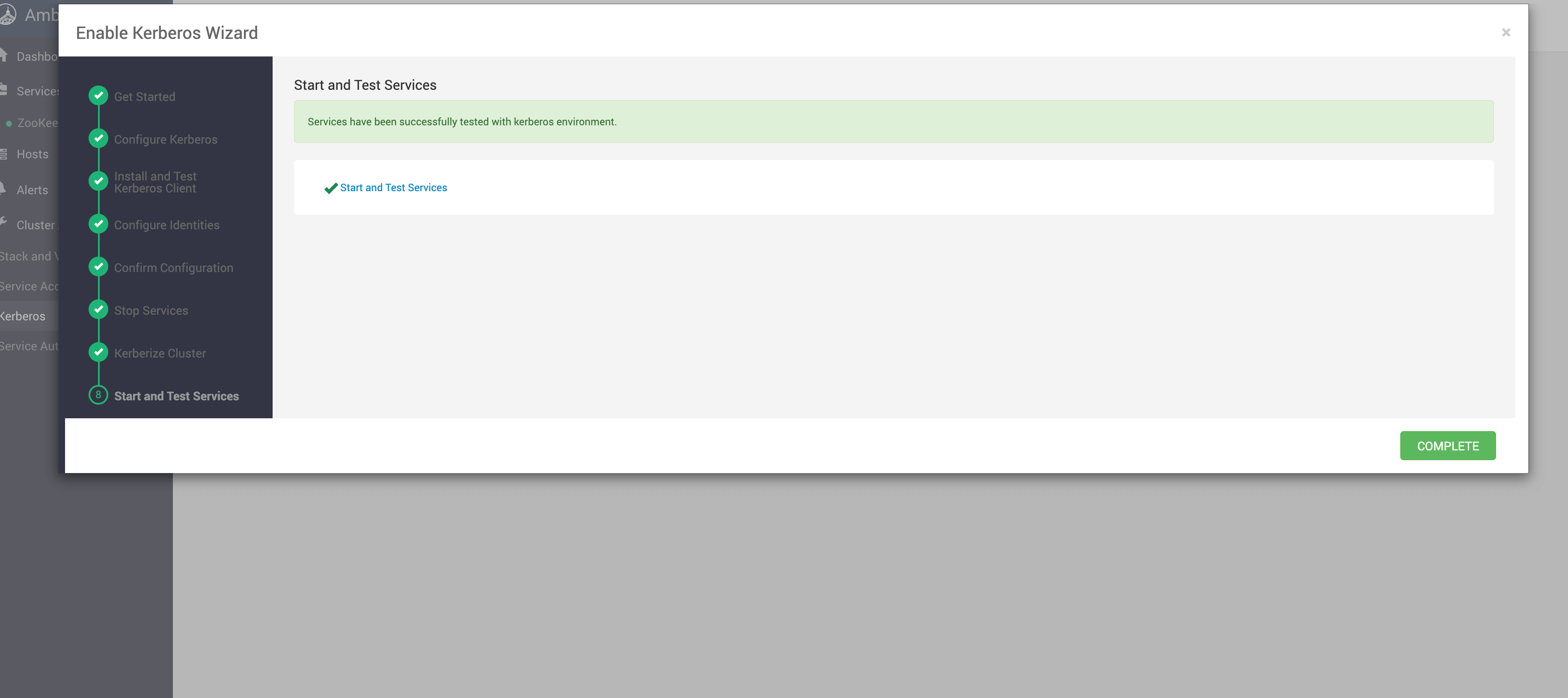

# 五、完成阶段与最终状态

最后一步执行完成:

返回首页后,可以看到 Kerberos 已启用: